Mit zunehmender Digitalisierung ist die reaktive unterstützende Rolle einer IT-Abteilung nicht nur überholt, sondern hindert ein Unternehmen auch daran, sein digitales Potenzial voll auszuschöpfen. Um die Rolle des Business Enablers einnehmen zu können, bedarf es jedoch nicht nur eines Umdenkens, sondern auch der Eliminierung bzw. weitestgehenden Automatisierung von Altlasten und repetitiven Aufgaben im IT-Alltag. Um diesem Schritt deutlich näher zu kommen, kann Identity and Access Management (IAM) als wesentlicher Treiber moderner IT-Infrastrukturen dienen. IAM-Systeme tragen erheblich zur Effizienzsteigerung von Unternehmen bei, indem sie wiederkehrende Aufgaben automatisieren, Self-Service-Funktionen bereitstellen und die Sicherheit verbessern. In diesem Artikel zeigen wir im Detail, wie IAM zur Effizienzsteigerung in Ihrem Unternehmen beitragen kann und welche Vorteile sich daraus ergeben.

Kontaktieren Sie uns

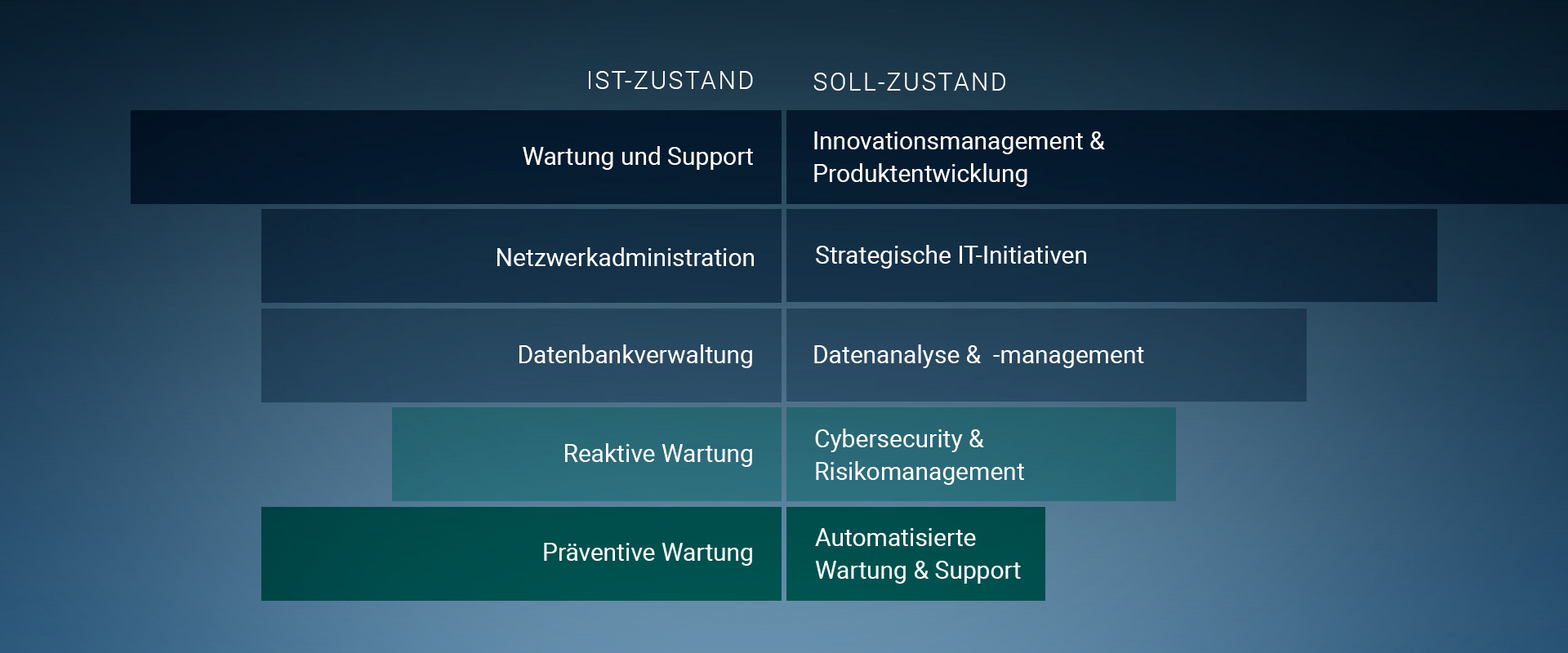

Vergleich der aktuellen angestrebten Aufgabenverteilung in der IT

Automatisierung von Zugriffsprozessen

IAM-Systeme ermöglichen die Automatisierung vieler wiederkehrender Aufgaben, die traditionell manuell durchgeführt werden.

Dies spart Zeit, reduziert Fehler und entlastet die IT-Abteilung erheblich.

Automatisierte Benutzererstellung

und -löschung

Bei Neueinstellungen oder Kündigungen können Benutzerkonten automatisch erstellt oder gelöscht werden. Dieser Prozess kann durch die Integration von HR-Systemen und IAM-Lösungen nahtlos gestaltet werden. Durch die Automatisierung dieser Prozesse wird das Risiko von Fehlern minimiert, und der Verwaltungsaufwand wird erheblich reduziert.

Automatisiertes Rollen-

und Rechtemanagement

Basierend auf vordefinierten Rollenmodellen können Benutzer automatisch die richtigen Zugriffsrechte erhalten. Dies sorgt für eine konsistente und sichere Verwaltung der Zugriffsrechte. Mit einem automatisierten Rollen- und Rechtemanagement können Änderungen in der Organisation schnell und effizient umgesetzt werden, ohne dass manuelle Anpassungen erforderlich sind.

Self-Service-Funktionen

IAM-Systeme bieten Self-Service-Portale, die es Benutzern ermöglichen, bestimmte Aufgaben selbst zu erledigen, ohne die IT-Abteilung einschalten zu müssen.

Dies steigert die Produktivität und reduziert den Verwaltungsaufwand.

Passwort-Resets

Benutzer können ihre Passwörter selbst zurücksetzen, was die Anzahl der Helpdesk-Anfragen reduziert. Durch die Implementierung von Passwort-Self-Service können Unternehmen die Ausfallzeiten der Mitarbeiter minimieren und die Produktivität steigern.

Anfragen für Zugriffsrechte

Die Benutzer können über ein Self-Service-Portal zusätzliche Zugriffsrechte beantragen, die vom zuständigen Business Manager freigegeben werden können. Dies beschleunigt nicht nur den Prozess, sondern reduziert auch den Verwaltungsaufwand für die IT-Abteilung. Auf diese Weise lässt sich schneller auf sich ändernde Benutzeranforderungen reagieren und die Benutzererfahrung wird deutlich verbessert.

Interessiert an mehr Informationen?

Kontaktieren Sie uns und lassen Sie sich von unseren Profis zu Themen aus dem Bereich Identity & Access Management oder IT-Security beraten.

Jetzt kontaktieren

Zentrale Verwaltung

Ein zentrales IAM-System ermöglicht eine einheitliche und zentrale Verwaltung aller Benutzer und Zugriffsrechte über

verschiedene Systeme und Anwendungen hinweg.Ohne den Überblick über das lokale Active Directory zu verlieren.

Reduzierung von Redundanzen

Durch die zentrale Verwaltung wird die Duplizierung von Daten und Prozessen vermieden, was die Effizienz steigert. Eine einzige Quelle der Wahrheit für Identitäten und Zugriffsrechte reduziert den Aufwand für Datenabgleich und -korrektur.

Verbesserte Übersichtlichkeit

Administratoren haben einen klaren Überblick über alle Zugriffsrechte und können diese effizient verwalten und prüfen. Dies führt zu einer besseren Kontrolle und Verwaltung der IT-Ressourcen und hilft, Sicherheitslücken schnell zu erkennen und zu schließen. Gerade bei Angriffen von außen kann dieser Vorteil wertvolle Minuten sparen und schlimmere Folgen für das Unternehmen verhindern.

Verbesserte Sicherheitsmaßnahmen

IAM verbessert die Sicherheit und verringert das Risiko von Sicherheitsverletzungen, was indirekt die Effizienz erhöht. Denn auch die Zeit, die für einen Hackerangriff und die Behebung seiner Folgen benötigt wird, wirkt sich deutlich auf die Effizienz und die Erfüllung der Aufgaben der IT aus. Weniger Sicherheitsvorfälle bedeuten weniger Zeitaufwand für deren Behebung und mehr Zeit für strategische Initiativen.

Multi-Faktor-Authentifizierung (MFA)

Durch MFA wird die Sicherheit erhöht und somit das Risiko von Sicherheitsvorfällen reduziert. Insbesondere im Hinblick auf Compliance-Anforderungen wie z.B. NIS 2, die die Einführung von MFA im Unternehmen explizit erwähnt, kann hier eine enorme Zeitersparnis bei der Nachweisführung gegenüber regulatorischen Einheiten und Geschäftspartnern erzielt werden.

Strikte Zugriffskontrollen

Strenge Zugriffskontrollen verhindern den unberechtigten Zugriff auf sensible Daten und Systeme und sorgen für eine sichere und stabile IT-Umgebung. Dies schafft Vertrauen bei Kunden und Partnern und wirkt sich direkt auf das Image und damit auf das Geschäftsergebnis des Unternehmens aus. Zudem kann dadurch die Einhaltung von Datenschutzbestimmungen wie der DSGVO deutlich verbessert werden.

Compliance und Auditfähigkeit

IAM-Systeme erleichtern die Einhaltung gesetzlicher Vorschriften und interner Richtlinien durch umfassende Audit- und Reporting-Funktionen. Damit gehört die aufwändige Informationsbeschaffung der Vergangenheit an und die IT kann sich deutlich stärker auf ihre strategischen Aufgaben konzentrieren.

Automatisierte Compliance-Berichte

IAM-Systeme können automatisch Berichte erstellen, die die Einhaltung von Vorschriften dokumentieren und so den Aufwand für manuelle Prüfungen reduzieren. Dies hilft den Unternehmen, jederzeit auf Audits vorbereitet zu sein und Compliance-Risiken zu minimieren.

Audit-Trails

Vollständige und nachvollziehbare Aufzeichnungen aller Zugriffsaktivitäten ermöglichen eine schnelle und effiziente Überprüfung im Falle von Sicherheitsvorfällen oder Compliance-Audits. Das erhöht die Transparenz und Verantwortlichkeit innerhalb der Organisation und verringert das Risiko eines unkontrollierten Datenabflusses.

Integration mit anderen Systemen

IAM-Systeme können nahtlos in andere IT-Systeme und Anwendungen integriert werden, was zu einer harmonisierten und effizienten IT-Infrastruktur führt. Darüber hinaus kann die Einführung eines IAM-Systems die Bereitstellung von Systemen für neue Mitarbeiter auf wenige Minuten verkürzen und die Ticket-Belastung der IT-Abteilung erheblich reduzieren.

Single Sign-On (SSO)

Benutzer können mit einer einzigen Anmeldung auf mehrere Anwendungen zugreifen, was die Benutzerfreundlichkeit erhöht und den Verwaltungsaufwand verringert. SSO verbessert die Benutzererfahrung und reduziert die Anzahl der Anmeldeprobleme. Darüber hinaus kann die Anmeldung mit einigen IAM-Systemen oder Add-Ons auf passwortlose Authentifizierung umgestellt werden. Dies trägt nicht nur zur Erfüllung der neuen Rolle der IT als Business Enabler bei, sondern erhöht auch die Widerstandsfähigkeit des Unternehmens gegenüber Phishing-Angriffen.

Provisioning und De-Provisioning

Automatisierte Prozesse für die Bereitstellung und den Entzug von Benutzerzugriffen über verschiedene Systeme hinweg erhöhen die Effizienz und Genauigkeit. Dadurch wird sichergestellt, dass Benutzer bei Bedarf sofort Zugriff auf die benötigten Ressourcen erhalten und dass nicht mehr benötigte Zugriffe sofort entzogen werden. So können z.B. auch externe Mitarbeiterinnen und Mitarbeiter passgenau mit den Rechten ausgestattet werden, die sie zur Erfüllung ihrer Aufgaben benötigen, ohne die IT-Abteilung unnötig mit der Benutzerverwaltung oder dem Entzug von Rechten zu belasten.

Kontaktieren Sie uns und optimieren Sie jetzt die Effizienz Ihrer IT-Abteilung!

Identity and Access Management (IAM) ist ein leistungsstarkes Werkzeug, das die Effizienz von IT-Abteilungen und Unternehmen als Ganzes erheblich steigern kann. Durch Automatisierung, Self-Service-Funktionen, zentrale Verwaltung, verbesserte Sicherheitsmaßnahmen, Unterstützung der Compliance und nahtlose Integration trägt IAM dazu bei, den Verwaltungsaufwand zu verringern, die Sicherheit zu erhöhen und die Gesamtproduktivität des Unternehmens zu steigern. Unternehmen, die in IAM investieren, werden langfristig wettbewerbsfähiger und effizienter sein.

Optimieren Sie jetzt die Effizienz Ihrer IT-Abteilung mit Identity and Access Management (IAM)! Entdecken Sie, wie Automatisierung, Self-Service-Funktionen und verbesserte Sicherheitsmaßnahmen Ihre IT-Prozesse revolutionieren können. Kontaktieren Sie uns noch heute für eine kostenlose Beratung und starten Sie Ihre Reise zu einer effizienteren und sichereren IT-Infrastruktur!

Kontaktieren Sie uns